默安科技关于金融业开源技术应用的几点建议

2021-10-25

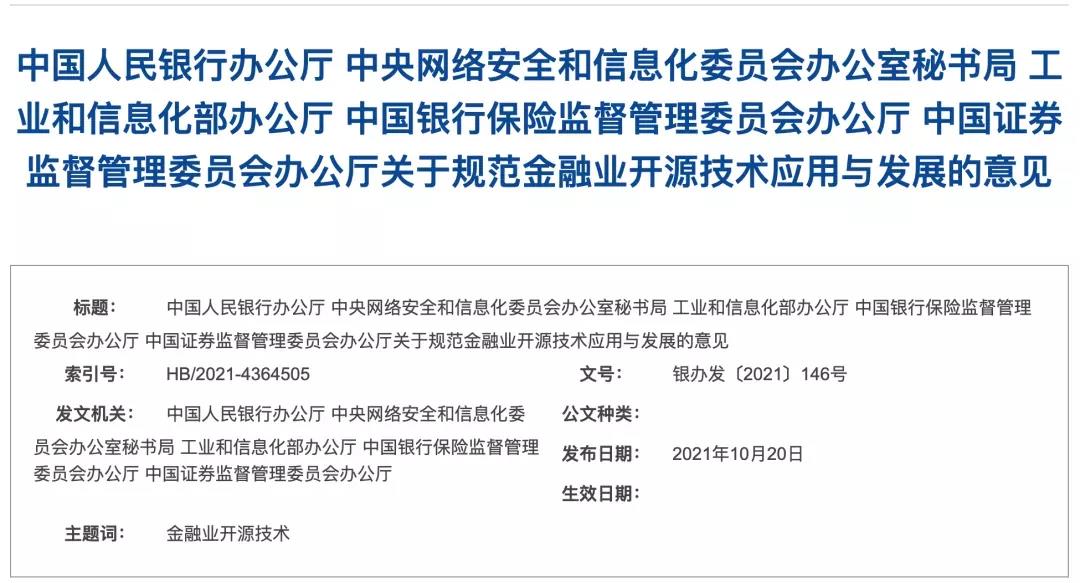

2021年10月20日,中国人民银行办公厅、中央网信办秘书局、工业和信息化部办公厅、银保监会办公厅、证监会办公厅联合发布《关于规范金融业开源技术应用与发展的意见》(以下简称《意见》)。

《意见》中肯定了开源技术在金融创新和数字化转型方面的积极作用,同时对金融机构使用开源技术提出了安全可控、自主创新等要求。作为国内开发安全领导厂商,默安科技就《意见》的核心观点(安全可控、合规合法、问题导向和自主创新四方面),结合金融机构的日常开源技术管理实践,提出如下建议。

01 安全可控

安全是《意见》中给出的底线。日常的开源管理工作主要是审查开源组件是否存在安全漏洞。金融机构在应用开发过程中,应当对需要用到的开源组件从选型阶段即进行安全评估。随着项目的推进,在编码和测试阶段开展开源组件的安全检测评估,重点检查历史漏洞和当前版本的漏洞情况。对于外部供应商提供的应用系统,应在交付验收时,检查交付的系统中使用了哪些开源组件,是否存在相关安全问题。应用发布上线后,还需进行持续的开源组件安全监测。

同时,《意见》中也鼓励金融机构将开源技术应用作为提高核心技术自主可控能力的重要手段,加强开源技术研究储备,掌握开源技术核心,以应用促提升,依托金融业丰富的业务场景促进开源技术迭代升级。

02 合规合法

合规合法是指对开源技术的版权、专利、商标、声明进行事前审查,通过审查开源许可证,判断相关法律风险。另外金融机构应从流程制度上建立起开源技术的管理体系,并加强内部宣传教育与管控,避免因违反开源协议带来不必要的法律纠纷。

03 问题导向

《意见》要求金融机构应针对性地选择和使用开源技术,建立开源技术使用问题发现、反馈、解决等闭环机制,推动开源技术迭代升级。

首先,金融机构应统计分析开源组件的历史漏洞爆发情况,将易爆发高危漏洞的组件纳入“黑名单”,禁止或不推荐供应商和开发部门使用“黑名单”中的组件。其次,应建立开源组件的0day监控机制和手段,对于新爆发0day的组件,需及时评估受影响的应用资产范围;替换相关正在开发中的应用组件或通过升级进行漏洞修复;对于已上线的应用系统,应暂时下线或通过热更新包及时修复加固。最后,需建立开源技术应用台账,及时掌握开源许可证变更、漏洞、闭源、停服等变化情况,并针对这些突发情况制定应急处置预案,定期演练,规避风险。

04 自主创新

鼓励金融机构积极参与开源生态建设,依法合规分享开源技术应用经验,共享开源技术研究成果。通过主动开源、贡献代码解决行业共性问题,提升开源技术整体应用水平。鼓励金融机构间开展开源项目合作,实现优势互补、互利共赢、共同发展。

国内开源技术的自主创新意识不够高,从长远来看不利于把守安全可控的底线。该要求强调在“拿来”的同时,金融机构和技术服务商也要主动创新,积极开展金融行业的开源生态建设,利用企业、高校、研究所等外部力量,开展开源技术的联合研发和运营。另外,金融行业的技术提供商需要掌握开源技术的核心代码,提升技术实力,并保证合法合规,保护金融机构用户的合法权益。

在金融系统分布式架构、云端部署日益成为主流后,系统模块化、组件化明显,开源软件之间相互依赖且关系复杂,追踪和理清开源软件间的依赖关系是一个难点。开源软件间的安全漏洞、后门风险等可能会引发关键系统的连锁安全危机。

软件成分分析Software Composition Analysis(SCA)能够对二进制软件的组成部分进行识别、分析和追踪,分析开源和第三方组件的安全、质量以及许可证合规性等方面问题,是做好开源软件安全治理的有效工具。默安科技自主研发的SCA是默安雳鉴DevSecOps全流程解决方案的重要组成部分,Gartner 2020及2021年《软件成分分析市场指南》报告中推荐的唯一一款中国产品。

同时,对于如何建立起长效机制来管控开源技术的使用,默安也有着丰富的金融行业落地经验,服务客户包括上交所、深交所、中国光大银行、中国农业银行、中国人寿、中国平安、国泰君安、海通证券等,可为金融机构及其技术服务商提供最全面的开源技术安全可控等支持。

默安科技作为国内开发安全的领导厂商,自主研发的安全开发解决方案可提供一套完整“产品+服务+平台”的SDL/DevSecOps全流程方案,包括威胁建模STAC、白盒代码安全检查SAST、软件成分分析SCA、交互式安全测试IAST、黑盒应用安全扫描DAST、开发流程三同步管理平台等六个产品,与主流CI/CD系统无缝集成,帮助客户在应用上线前尽可能早地消灭高危漏洞、业务安全风险等在内的安全问题,从源头上避免安全事故。